揭秘安芯神甲内存安全产品为何能轻松防护无文件攻击

毫无疑问,当今的网络攻击手段越来越高级,一些高级威胁可以避开传统的安全解决方案,利用这些安全方案的盲点,在受害终端上执行恶意代码。攻击者变得更聪明、更有耐心、更狡猾,他们悄无声息的渗透到主机内存,然后待在那里等待数天甚至数月,期间没有任何心跳信息可供传统安全产品检测,他们会在某一刻突然给攻击目标致命一击。

暴露出来一个很明显的问题:企业如何保护内存空间不被攻击?

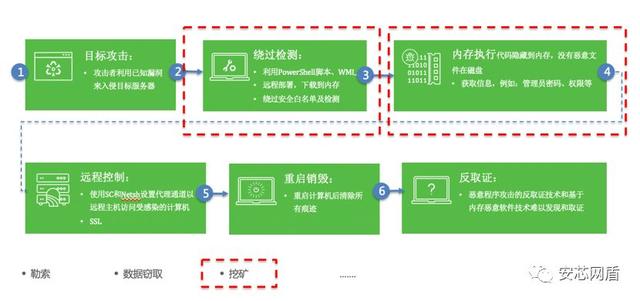

我们来举个例子——无文件攻击。曾有安全公司对超过1000名用户(拥有超过250万个包括服务器和PC在内的主机)进行分析后发现,几乎每个组织都遭到了无文件攻击。“无文件攻击”是信息安全领域中影响非常大的安全威胁,无文件攻击比基于恶意软件的传统威胁更容易实施也更有效。十几年前的红色代码(Code Red)病毒和Slammer蠕虫就应用了无文件攻击的概念,藏身于内存之中;但今天的无文件攻击是整个攻击链、攻击步骤全都无文件。

无文件攻击的实现得益于某些应用程序和操作系统所特有的性质,它利用了反恶意软件工具在检测和防御方面的缺陷,攻击者常利用漏洞来入侵目标服务器,攻击者利用这种技术实施攻击时,也经常会利用一些合法程序来绕过系统中的安全防护措施,比如浏览器、office软件、powershell.exe、cscript.exe等,滥用Microsoft Windows中内置的众多实用程序,恶意文件可以携带执行恶意代码的漏洞,不会在目标主机的磁盘上写入任何的恶意文件。无文件攻击在成功潜入内存并安定下来后,便可以为所欲为,或进行挖矿、加密文件进行勒索、C&C攻击等,一切都看似合法。

那么,面对无文件攻击我们又该如何防护呢?

安芯网盾安全专家提出了一种全新的思路,内存保护技术可以深入硬件层和操作系统层之间,在不影响性能的情况下保护所有客户机的内存。计算机体系结构决定了任何数据都需要经过CPU进行运算,其数据都需要经过内存进行存储,理论上基于CPU指令集和内存这一层面实现的安全方案可以有效防御所有威胁。

区别于基于规则库的安全防护类产品,安芯神甲内存安全产品基于实时的程序行为监控、内存操作监控等技术实现在应用程序级别保护内存,保障用户核心业务应用程序只按照预期的方式运行。

我们利用安芯神甲内存安全产品录制了一个防护无文件攻击的演示视频:

高级的攻击者懂得利用现有的安全防护方案的盲点,深知利用0day、无文件攻击来突破现有的安全防护方案。企业利用内存保护技术去解决当前所面临的网络攻击难题,区别于UTM、ADS、IPS、EDR等技术只能防御已知的威胁,内存保护技术更为有效地实现了对未知威胁的防护。内存保护技术主要会围绕内存信息,让内存行为变得可见,通过行为特征分析技术,当发现异常风险后能够立即阻断并上报,也能大大减少误报,为企业重构了更为有效的安全解决方案,以适应企业在基础设施、性能和扩展性上的新需求。