安芯网盾:攻防演练中各出“其”招,你选择了哪一招?

今天我们来谈一下日趋常态化的网安活动:HW行动!

安全的本质是攻防对抗!基于实战攻防的红蓝对抗完全秉承了“安全”理念,自兴起以来,逐渐完善且日渐常态化。

在红蓝对抗的过程中,众多企业及安全厂商都在积极探索攻防技巧和体系化的防护思路,将攻防对抗的本质发挥到极致!

红蓝对抗,归根结底是“人与人”的对抗。而攻击者可能来自任何时间、任何地点、采用无限手段,从任意方向突破、入侵。防守者则时刻保持警惕,全方位布防、持续监控、抵御攻击者无孔不入的入侵。

那么,红蓝对抗中的常用攻击手段及防御措施有哪些呢?接下来为你简析一下,看看是否自己已经中招了!

对于红队来说,现阶段常用的攻击模型有网络杀伤链模型(Kill Chain)和ATT&CK框架。

依照此类模型,通过全场景、多层次的攻击模拟,来验证企业应对攻击时的真实防御水平。

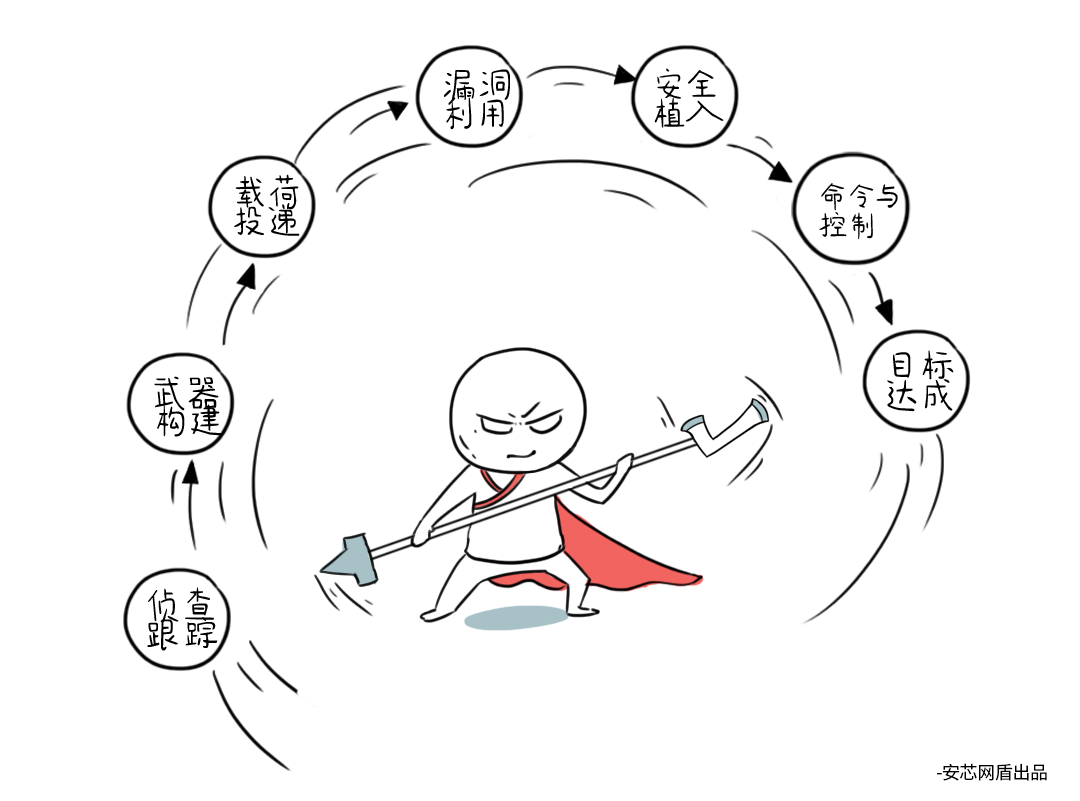

网络杀伤链模型(Kill Chain)

该模型又称网络攻击生命周期,从攻击进程作为切入点完成整个攻击进程,可以比较直观的展示攻击者实施攻击的逻辑思维。

ATT&CK框架

ATT&CK框架能够全面覆盖Kill Chain,构建了一套细粒度描述攻击者战术、技术和执行过程的共享知识库。

- PRE-ATT&CK:覆盖供给链模型的前两个阶段,包括选择目标、信息收集等。

- ATT&CK for Enterprise:覆盖攻击链的后五个阶段,包括初始化访问、权限提升、命令与控制等。

- ATT&CK for Mobile:包含适用于移动设备的战术和技术。

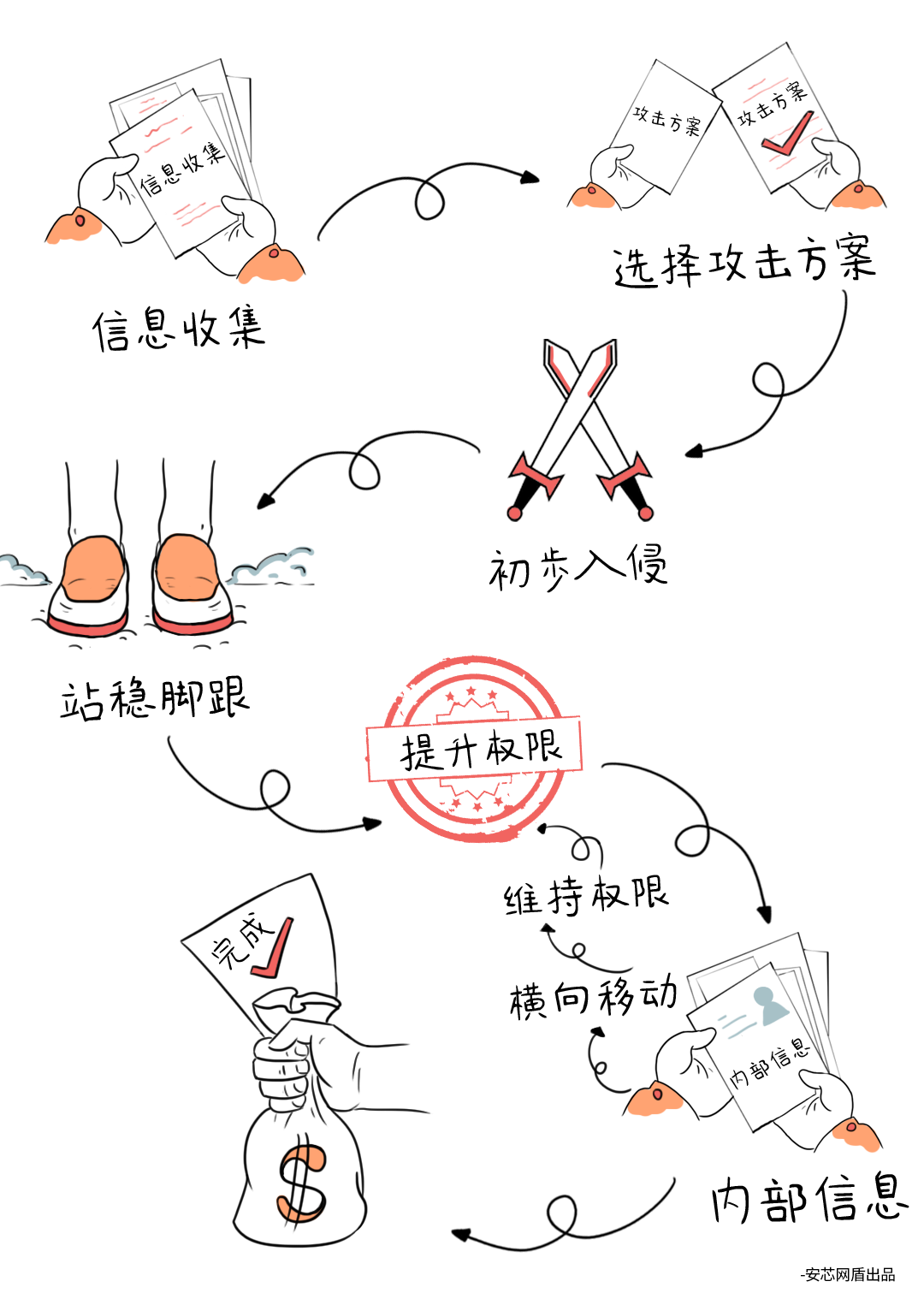

参照理论和实际应用,比较普遍的攻击流程为:

攻击手法众多,如下为常用的几种手段:

1、信息搜集

发起攻击前,尽可能多的搜集攻击目标信息,做到知己知彼,直击目标最脆弱的地方。

2、漏洞利用

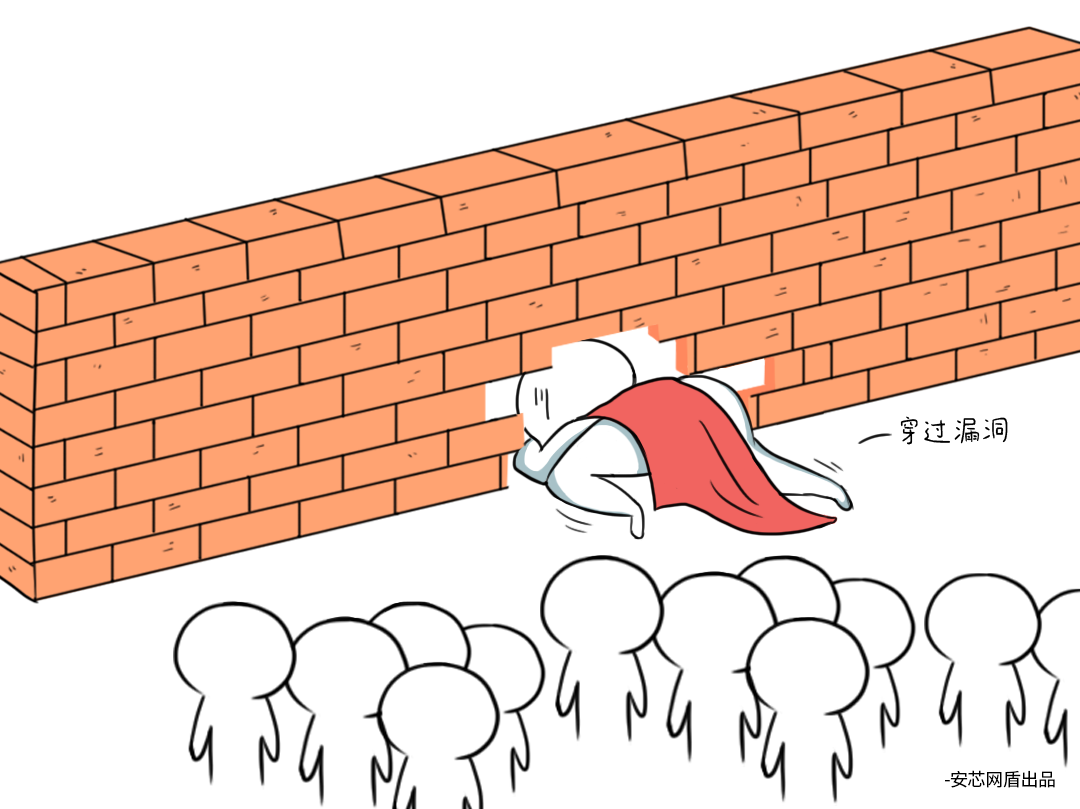

基于漏洞的储备,利用自动化攻击工具,以最快的速度找到目标的可突破点,然后发起攻击,力求突破安全防线,以期望向靶心发起攻击。

-

尝试利用员工账号爆破VPN系统;

-

上传webshell获取用户控制权;

-

绕过WAF利用漏洞;

-

利用0day漏洞;

-

人工注册业务系统账号挖掘漏洞;

3、社工

-

通过伪装进入对方机房,将笔记本通过网线接入内网进行渗透;

-

进入目标办公区,向办公电脑植入远控木马;

-

向特定人群发送钓鱼邮件;

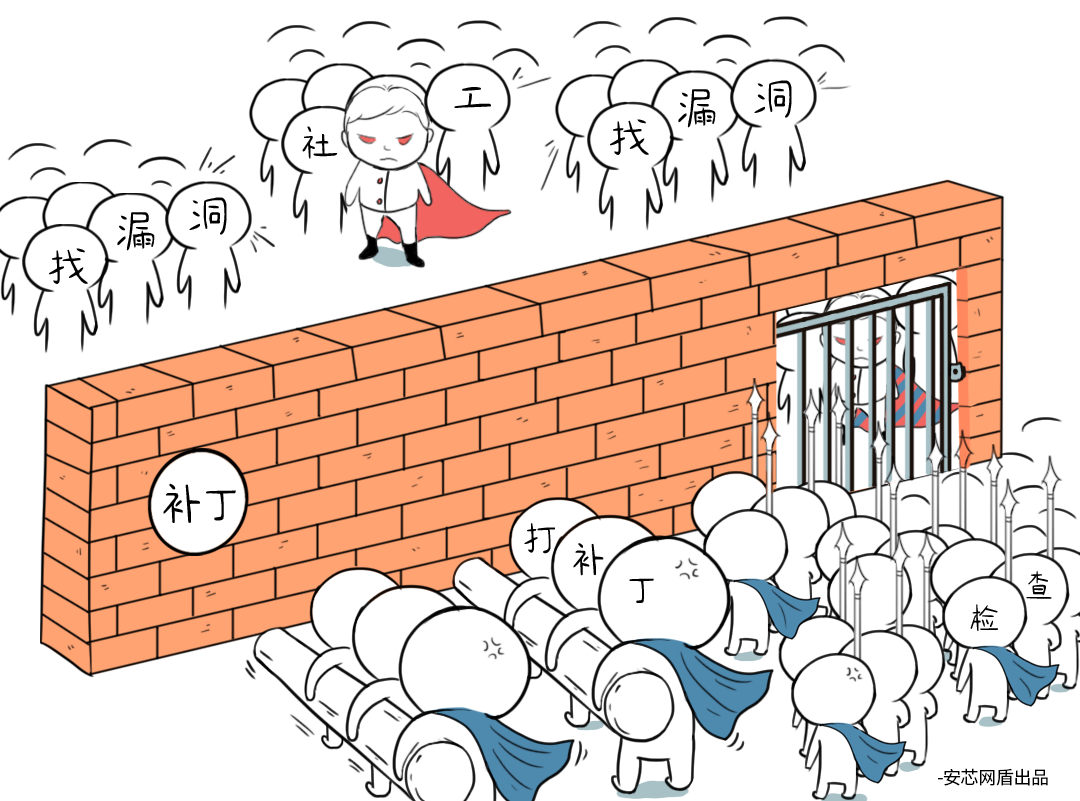

对于蓝队来说,一般会通过边界防护、内网防护的手段来避免被攻破,以实现自身安全。

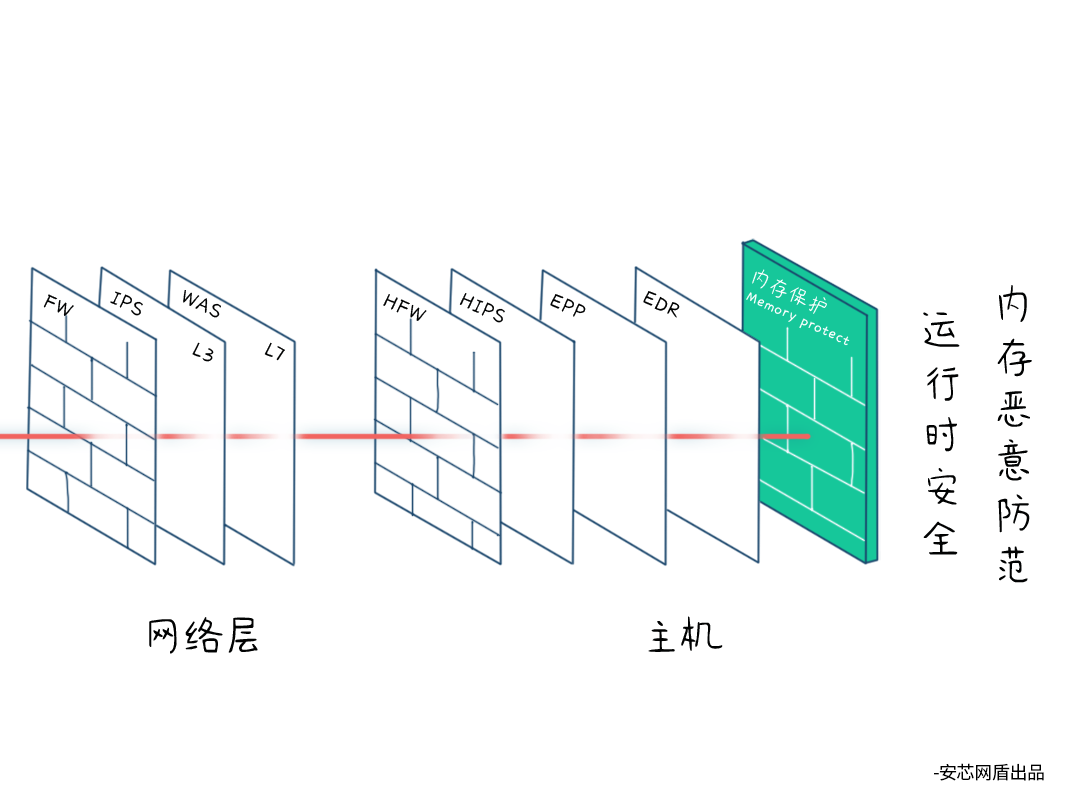

像防火墙、WAF、IPS等都属于边界防护产品,可以防御阻断黑客的攻击,WAF在攻防演练中使用居多。WAF可以抵御大部分来自web的入侵,特别是可编程的WAF,在面对攻防演练中出现的新漏洞时,能够第一时间通过运营编写脚本实现阻断,新一代的WAF还具备语义分析技术,可以有效减少误报,提升防守方对未知威胁的防御能力。

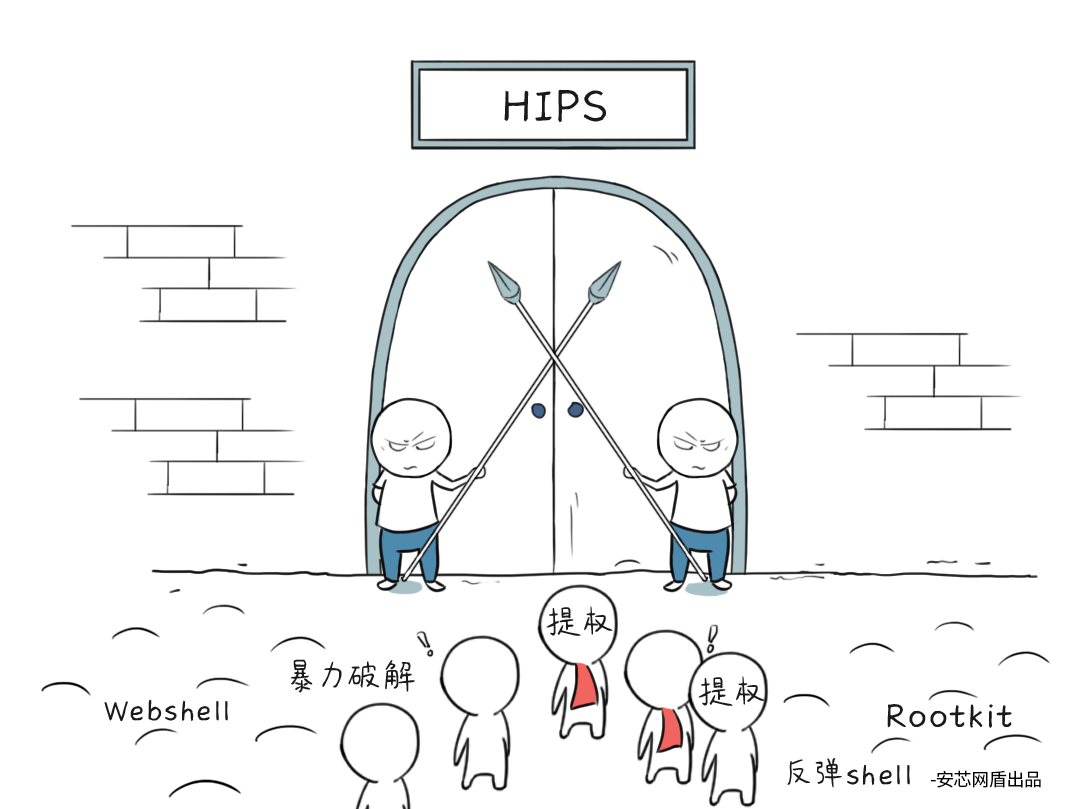

主机入侵防御系统(HIPS)解决方案可以从网络层一直到应用层一直保护主机免受已知和未知的恶意攻击。如果黑客或恶意软件试图更改操作系统或应用程序,则HIPS会阻止该操作并向用户发出警报,因此可以对下一步做出适当的决定。

而计算机的体系结构决定了任何数据都需要经过CPU进行运算,其数据都需要经过内存进行存储,那针对内存发起的攻击该如何防御,如何从靶心处纵深防御呢

安芯网盾内存安全产品帮你出招,基于CPU指令集和内存这一层面实现安全,有效防御所有威胁!

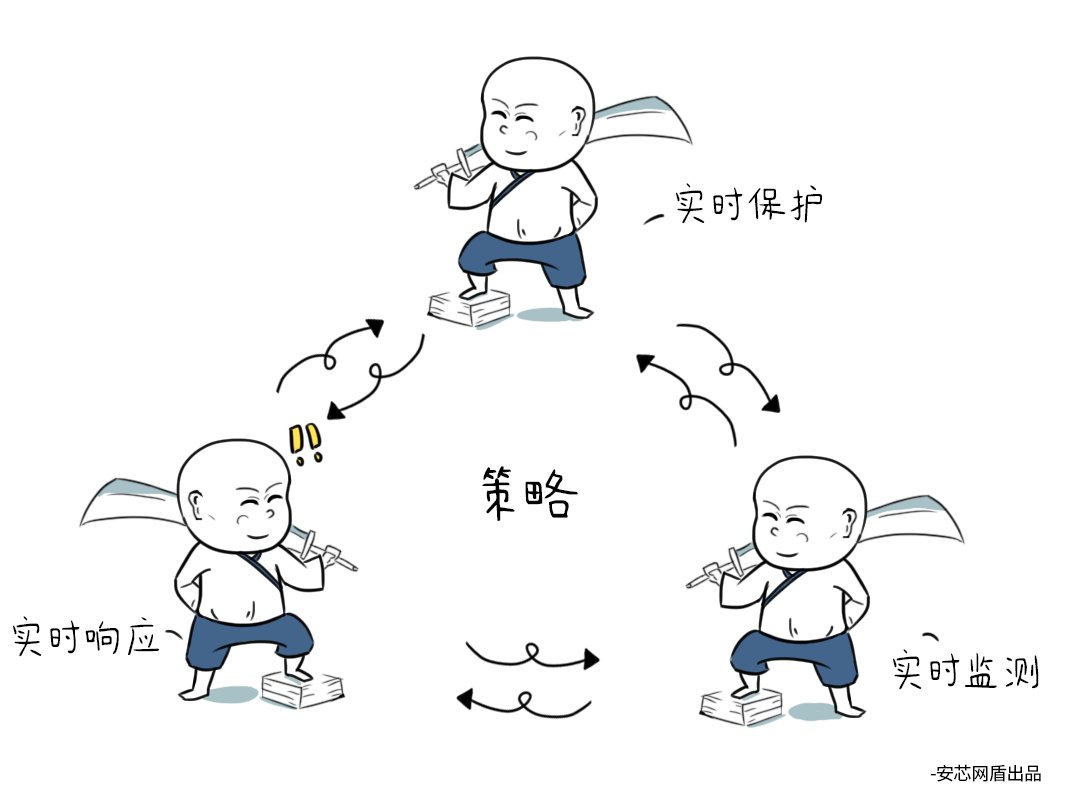

安芯网盾内存安全产品基于P2DR模型研发设计,以策略为核心构建了防护、检测、响应三大能力。其具备运行时安全保障能力,能够对基于内存攻击进行有效响应,使系统保持在最低风险的状态。

而且,安芯网盾内存安全产品基于硬件虚拟化等前沿技术提供高等级的安全保护,能够在应用层、系统层、硬件层提供有机结合的立体防护。树立主机安全的最后一道防线!