内存安全周报第65期 | 新的Wslink恶意软件加载程序作为服务器运行并在内存中执行模块

安芯网盾内存安全周报专栏,希望帮助企业更好的理解内存安全相关问题。让用户更好的认识、发现问题,防止外部入侵等威胁、有效的对系统进行安全设计,以实时防御并终止无文件攻击、0day /Nday攻击、缓冲区溢出攻击、基于内存的攻击等。

新的Wslink恶意软件加载程序作为服务器运行并在内存中执行模块(10月28日)

网络安全研究人员公布了一个针对中欧、北美和中东的恶意Windows二进制程序的“简单但显著”的恶意软件加载程序。

这个恶意程序被ESET命名为“Wslink”,这个之前没有文档记录的恶意软件与其他软件不同,因为它作为服务器运行,并在内存中执行接收到的模块。

详细情况

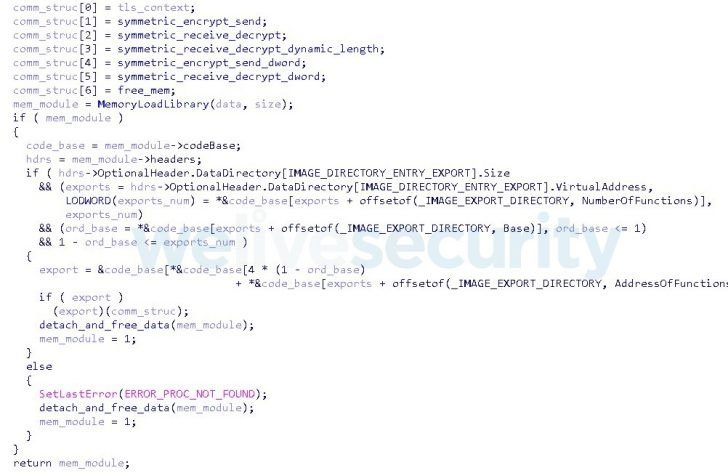

Wslink旨在作为服务运行,并且可以接受来自特定IP地址的加密门户可执行 (PE) 文件,然后在执行之前对其进行解密并加载到内存中。为了实现这一点,客户端(即受害者)和服务器执行握手,其中涉及使用AES加密模块所需的加密密钥的交换。

ESET研究员Vladislav Hrčka说:“有趣的是,这些模块重用了加载程序的通信、密钥和套接字功能;因此它们不必建立新的出站连接。”

参考链接:

https://thehackernews.com/2021/10/new-wslink-malware-loader-runs-as.html?&web_view=true